Atak na Canona. Firma straciła 10 TB danych, nie działają strony

Dopiero co pisałem o problemach firmy Canon z ich chmurą dla fotografów canon.image, a tu firmę dotknął kolejny poważny problem. Tym razem jest to zewnętrzny atak ransomware.

Nie działają strony, poczta i wiele innych systemów

Jak podaje BleepingComputer, firma Canon doświadczyła ataku ransomware, który miał wpływ na wiele usług, w tym między innymi wewnętrzną pocztę elektroniczną czy działanie oprogramowania Microsoft Teams. Chwilowo nie działało także wiele stron internetowych Canona w Stanach Zjednoczonych i inne wewnętrzne aplikacje.

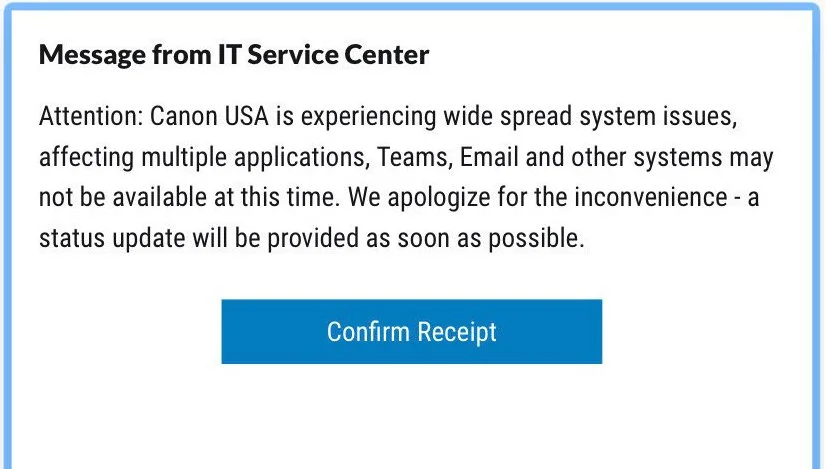

Dział IT miał poinformować 5 sierpnia rano swoich pracowników, że firma Canon doświadcza „problemów systemowych o szerokim zasięgu, mających wpływ na wiele aplikacji, zespołów, pocztę elektroniczną i innych systemów, które mogą być w tej chwili niedostępne”.

Lista niedziałających stron jest długa, ale najważniejsze to www.canonusa.com, www.canonbroadcast.com, canoneos.com, usa.canon.com, canonhelp.com, czy canonbroadcast.com. Wszystkie są w języku angielskim i wygląda na to, że podlegają pod amerykański oddział Canona. Globalna strona www.canon.com oraz lokalne strony, jak polska canon.pl, działają bez problemów.

Według raportu, za atak odpowiada grupa „Maze”, która miała wykraść 10 TB danych, w tym prywatne bazy danych.

W wiadomości dostarczonej po ataku, cyberprzestępcy dają japońskiej firmie 3 dni na kontakt, inaczej poinformują świat o swoich dokonaniu. Informacja już wyciekła, więc jeśli Canon nie podejmie działań w ciągu tygodnia, wszystkie dane mają zostać udostępnione publicznie. Grupa Maze podobno nie podała kwoty okupu, jakiej żąda za zwrot danych oraz dekoder służący do odkodowania ich. Być może takie informacje zostaną podane dopiero po kontakcie z grupą.

BleepingComputer opisuje „Maze” jako „oprogramowanie ransomware skierowane na przedsiębiorstwa, które naraża na szwank i ukradkiem rozprzestrzenia się w sieci, dopóki nie uzyska dostępu do konta administratora i kontrolera domeny systemu Windows". Grupa Maze stoi za atakami ransomware na wiele innych przedsiębiorstw, takich jak LG, Xerox i inne. Co ciekawe, awaria image.canon miała nie być częścią tego ataku grupy Maze.

Oficjalnie nie wiadomo co się stało...

Wczoraj zwróciłem się do przedstawicieli firmy Canon z prośbą o komentarz w tej sprawie. Dzisiaj przyszła odpowiedź, która w zasadzie nic nie mówi. Canon nie potwierdza, ani nie zaprzecza, że taki atak miał miejsce.

Widać ewidentnie, że interes oparty na ransomware jest dość intratny. Canon jest tylko jednym z przypadków. Ostatnio było głośno o ataku na firmę Garmin. Widać, że dziś mamy do czynienia z tzw. crime-as-a-service. Żyjemy w czasach, kiedy nie potrzeba wysokiego zaawansowania technologicznego, żeby dokonać aktu cyberprzestępczego. Można taką usługę po prostu wynająć. Kto wie, czy w tym wypadku nie był to właśnie taki scenariusz.

Jak na sprawę patrzy ekspert od cyberbezpieczeństwa? O komentarz poprosiłem Pawła Bułata, którego możecie kojarzyć jako X-Man - blogera piszącego i mówiącego na YouTube o sprzęcie fotograficznym. Paweł na co dzień pracuje jako Analyst Cyber Security, Project Manager w firmie Comarch.

Paweł zwraca uwagę, że taki atak może dotyczyć potencjalnie niemal każdej firmy działającej w sieci.

Czy komuś zależy, aby Canon nie stał się znowu „cool”?

Cała sprawa nie wygląda dobrze i ponownie podłamuje zaufanie do firmy Canon. Najpierw, kilka dni temu serwis image.canon nagle przestał działać. Użytkownicy stracili dostęp do swoich zdjęć i filmów. Dopiero po weekendzie na stronie platformy pojawiła się informacja tłumacząca, o co chodzi. Jak się okazało, przez 2 tygodnie serwis działał z dużą luką, a zdjęcia i filmy wrzucane przez użytkowników do pamięci długotrwałej 10 GB tak naprawdę lądowały w koszu. W dodatku dojście do tego problemu, po wyłączeniu serwisu, zajęło firmie aż 5 dni. Nie wiadomo, ile danych zostało skanowanych, ani tak naprawdę co się z nimi stało. Według oficjalnych informacji nie doszło do wycieku danych. Teraz słyszymy o kolejnym problemie w sferze IT: tym razem w wyniku ataku hakerskiego.

To wszystko dzieje się w okolicy momentu, kiedy do sklepów trafiają najbardziej oczekiwane nowości fotograficznego tego roku: Canon EOS R5 i R6. Zainteresowanie tymi pełnoklatkowymi bezlusterkowcami jest ogromne, i to mimo że kosztują całkiem sporo: odpowiednio 12 i 20 tys. zł za sam korpus. Oba aparaty to modele przełomowe dla japońskiej firmy, które w pewnym sensie dają jej nowy początek, będąc wyraźnym dowodem, że firma żegna się z lustrzankami i na poważnie wchodzi na rynek bezlusterkowców. Czy to przypadek, że ataku dokonano właśnie teraz? Czyżby komuś zależało, aby Canon nie stał się znowu cool?

Nie przegap nowych tekstów. Obserwuj Spider's Web w Google News.