Lewe inwestycje, fikcyjne sklepy i oszustwa na kupującego. Orange CERT podsumował rok

Jakiego typu ataków phishingowych powinniśmy wystrzegać się najbardziej i jakie nasze słabości najchętniej wykorzystują dziś cyberprzestępcy? CERT Orange Polska podsumował zarówno miniony 2023 rok, jak i całą ostatnią dekadę swojej działalności oraz zdradził, jakie dokładnie zagrożenia neutralizuje jego CyberTarcza.

CERT Orange Polska już od dekady dzieli się cyklicznie informacjami dotyczącymi zagrożeń, z jakimi musiał się mierzyć przez poprzednie 12 miesięcy. Dziesiąta rocznica publikacji pierwszego takiego raportu tej jednostki do zadań specjalnych była zaś świetną okazją do tego, aby sprawdzić, jak w tym okresie zmieniła się ta nasza globalna wioska pod kątem bezpieczeństwa.

Orange - raport CERT 2024

Po lekturze udostępnionego dziś przez Orange raportu wniosek płynie jeden: dzisiejsi internauci oraz administratorzy IT mierzą się z innymi problemami niż w 2014 r. Większa jest też ich skala. Dekadę temu 40 proc. wykrytych zagrożeń związanych było ze spamem, a phishing niemalże nie istniał - stanowił ledwie 1 proc. wykrytych ataków. Cztery lata później ten odsetek wzrósł do 22 proc.

Punktem przełomu był rok 2019. Phishing stał się wtedy najczęstszym problemem, z którym eksperci z CERT Orange Polska musieli się mierzyć (i pozostaje nim do dziś). Na szczęście już wtedy CyberTarcza, czyli zestaw narzędzi chroniący internautów uruchomiony w 2015 r., chroniła rocznie miliony internautów przed tego typu atakami (dla porównania w pierwszym roku działania - 250 tys.).

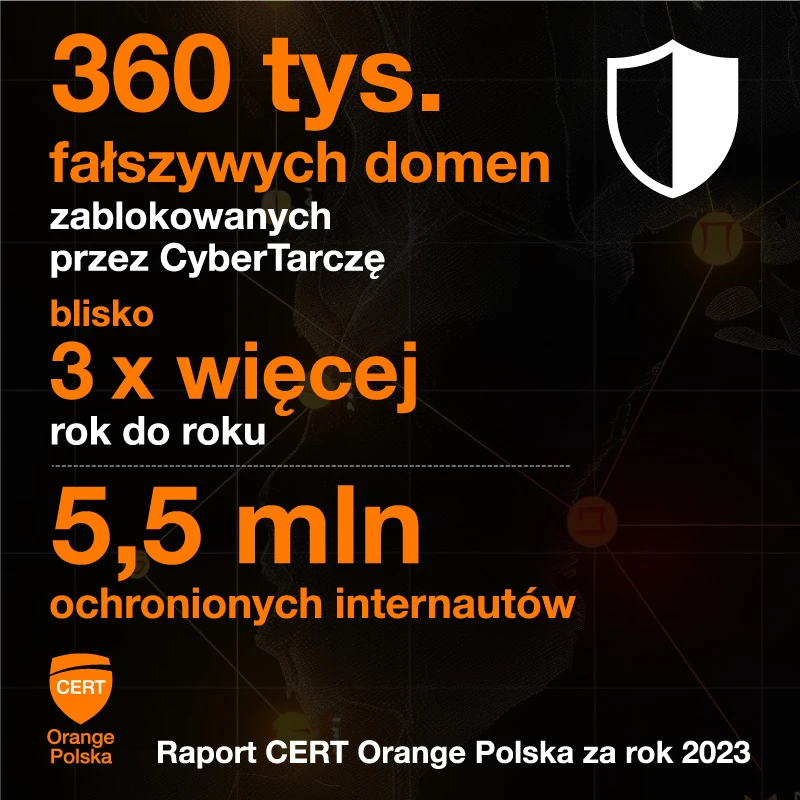

CERT Orange Polska podaje, że w ubiegłym roku zarejestrował 5,5 mln kliknięć w linki prowadzące do stron oszustów, ale dzięki CyberTarczy internauci uniknęli utraty danych czy oszczędności. To sporo, ale w danych można znaleźć też pewne pocieszenie: liczba osób, które klikają takie linki, po latach wzrostów, ustabilizowała się na stałym poziomie. Świadomość społeczeństwa rośnie.

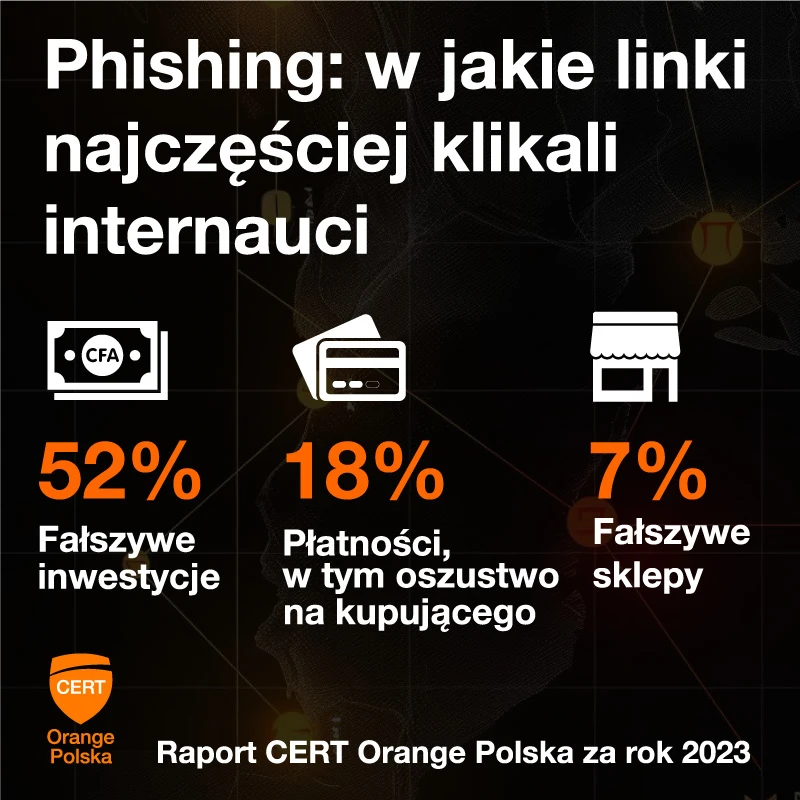

W minionym 2023 r. zanotowano też trzykrotny wzrost r./r. blokad typu „wildcard”, które na większą skalę zaczęły się pojawiać w roku wcześniejszych z 13 tys. do 38 tys.. Dotyczą one dużej liczby subdomen, które tworzone są masowo na bazie jednej fałszywej domeny. A w jaki sposób cyberprzestępcy wyciągają od nas dane? Dziś najczęściej klikane są linki zachęcające do inwestycji.

Ataki phishingowe jednak stale ewoluują.

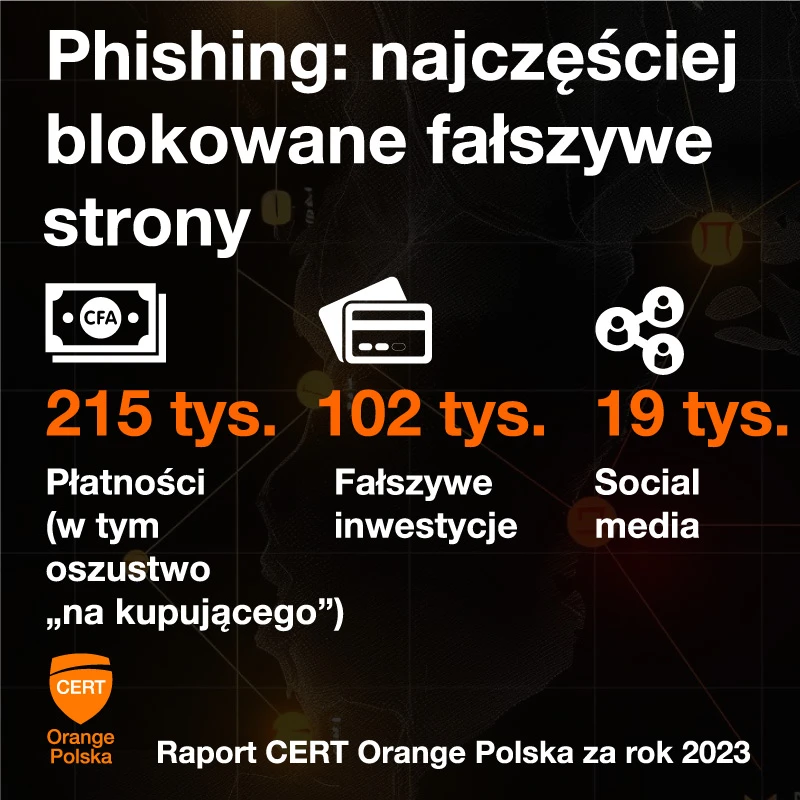

Cyberprzestępcy mają coraz to nowe pomysły na to, by namówić nas do przekazania prywatnych danych. Pod względem liczby blokowanych stron na pierwszym miejscu w 2023 r. znalazły się wszelkiego rodzaju strony z płatnościami, w tym popularne oszustwo „na kupującego”. Popularne są też fikcyjne sklepy internetowe mamiące internautów towarami w podejrzanie atrakcyjnych cenach.

Phishing bywa też sezonowy, bo scam na tanie wiosenne buty po kilku miesiącach może zastąpić podobny, którego gwiazdą jest teraz przeceniona jesienna kurtka. Na szczęście Orange blokuje domeny, które są w tym celu wykorzystywane. Tak jak w 2022 r. zablokowano ich 130 tys., tak rok później aż 360 tys. W ich wykrywaniu pomagają zgłoszenia od internautów. Okazuje się, że są one niezwykle istotne!

Każdy z nas może przesłać podejrzanego SMS-a do weryfikacji na numer 508700900. Uruchomiono go w zeszłym roku i zebrano już 7 tys. zgłoszeń, a większość była zasadna (false positive’y, spam i żarty to mniejszość). Wśród przesłanych w ten sposób linków, które okazały się phishingiem, w aż 2/3 przypadków CERT Orange Polska właśnie dzięki nim zorientował się, że coś z tymi domenami jest nie tak.

Niezmiennie problemem jest DDoS.

Cyberprzestępcy z czasem robią się coraz sprytniejsi i od lat trwa ta nieustanna zabawa w kotka i myszkę pomiędzy nimi, a specami od bezpieczeństwa. W ubiegłym roku ataki phishingowe stanowiły w dodatku już aż 44 proc. wszystkich wykrytych zagrożeń. A co z pozostałymi pułapkami, jakie na nas czyhają? Drugim zagrożeniem na liście są ataki typu DDoS, w trakcie których botnety atakują serwery.

W ubiegłym roku DDoS-y odpowiadały za 18 proc. wykrytych zagrożeń. W dodatku tego typu atakom przeprowadzanym dziś znacznie trudniej przeciwdziałać. Dziesięć lat temu natężenie siły ataku dochodziło do poziomu 94 Gb/s, a dzisiaj przebicie granicy 100 Gb/s nie wzbudza już nawet krytycznych alertów. Nie powinno to jednak dziwić, skoro w styczniu ubiegłego roku padł nowy rekord: 543,9 Gb/s.

Utrzymał się ubiegłoroczny trend polegający na realizowaniu mocnych, ale krótkich ataków, a zdecydowania większość z nich trwała poniżej 10 minut. Nie oznacza to jednak braku Web DDoS Tsunami, czyli ataków przychodzących falami przez wiele godzin lub nawet dni. Do tego dochodzą ataki aplikacyjne na usługę DNS tzw. DNS Water Torture. Te osiągały między 50 a 300 tys. zapytań na sekundę.

W ujęciu ilościowym rejestrowana jest obecnie podoba liczba ataków DDoS co w ostatnich latach, ale zwiększyła się ich siła. Związane jest to po części z poprawą parametrów infrastruktury internetowej, w tym z pojawianiem się coraz szybszych światłowodów. Zainfekowane maszyny mają dzisiaj dostęp do łączy internetowych o znacznie wyższej przepustowości niż jeszcze kilka lat temu.

Trzecia pozycja na liście to złośliwe oprogramowanie.

Ta kategoria odpowiada za 15 proc. wykrytych zagrożeń i również dużą rolę odkrywa socjotechnika. Cyberprzestępcy manipulują internautami tak, by ci sami pobrali i uruchomili złośliwy kod. W tym celu wykorzystywany jest tzw. malvertisment. Część reklam w internecie spięta jest z linkami prowadzącymi do złośliwych stron, a malware zaszywane jest np. w darmowych modach do gier wideo.

Warto przy tym pamiętać, że są różne rodzaje złośliwego oprogramowania. Malware już nie jest na topie, bo najszybciej rosnącą kategorią (40 proc. r./r.) jest spyware. Danem, które wykrada, są potem sprzedawane. Najbardziej prominentny był w tym przypadku Agent Tesla i to on dominował w wiadomościach e-mail o charakterze phishingowym, które docierały do polskich internautów.

Rośnie liczba ataków na urządzenia mobilne, a już w 2017 r. stanowiły one 1/4 wszystkich wykrytych. CERT przy tym podaje, że od 2020 r. w wyniku wydarzeń geopolitycznych takich jak pandemia, wojna oraz przy okazji wyborów wektory ataków się zmieniają. Coraz częściej spotykają się z próbami szerzenia dezinformacji i atakami na media społecznościowe.

Co dalej z bezpieczeństwem internetu?

W przyszłości sporym problemem mogą okazać się też deepfake’i imitujące prawdziwe osoby, które tworzy się z wykorzystywaniem sztucznej inteligencji. Jesteśmy na początku drogi jeśli chodzi o rozwój AI i trzeba mieć świadomość, że lada moment może się okazać, że podczas wideopałączenia z członkiem rodziny rozmawiamy tak naprawdę z oszustem, a obraz i głos są generowane na żywo.

Sprawdź inne nasze teksty dotyczące cyberbezpieczeństwa:

Nie ma co się oszukiwać: przeciwdziałanie atakom to taka syzyfowa praca. Na szczęście eksperci się nie poddaje i wymyślają coraz nowsze sposoby np. na blokowanie domen wyłudzających dane. Co ciekawe, bywa i tak, że do Orange zgłaszają się klienci, którzy domagają się odblokowania takiej domeny, bo obawiają się, że przegapią szasnę na inwestycję życia…

Prowadzi to wszystko niestety do smutnej konkluzji, że najsłabszym elementem każdego systemu informatycznego jest potencjalnie interfejs białkowy, czyli człowiek. Musimy mieć się po prostu przez cały czas na baczności, bo chociaż CyberTarcza i takie organizacje jak CERT Orange Polska robią, co mogą, by nas chronić, to nie są w stanie przeciwdziałać każdemu zagrożeniu.

Pełną wersję raportu CERT Orange Polska za rok 2023 można pobrać ze strony cert.orange.pl