Stany Zjednoczone od dwóch lat miały na widelcu twórcę najpopularniejszego trojana, ale czekały, aż ten poleci na Dominikanę

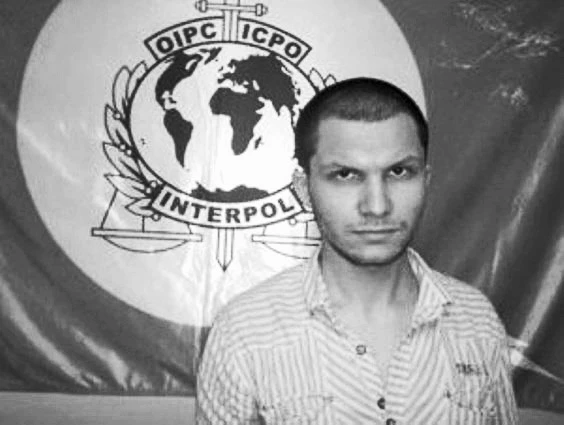

Kim jest Andriejewicz, znany także jako Gribodemon? Czym jest SpyEye? Jest to człowiek i jego trojan, dzięki któremu ludzie na całym świecie wykradli z kont bankowych miliony dolarów. Właśnie został złapany przez FBI.

Historia sięga 2007 roku. Wtedy też na popularności zyskuje najbardziej znany trojan o nazwie ZeuS, stworzony prze niejakiego Slavika. Wiele osób przy jego pomocy tworzyło tzw. botnety i wykradało pieniądze z kont bankowych nieświadomych użytkowników. Według danych Microsoftu, program posłużył do zainfekowania 13 mln komputerów i kradzieży około 100 mln dol. Sielanka trwała do stycznia 2010 roku, kiedy to Gribodemon zaprezentował SpyEye, czyli konkurencyjnego trojana, którego sam nazwał ZeuS-killerem.

Andriejewicz na forum Darkcode.com umieścił ofertę sprzedaży swojego programu.

Podstawowy pakiet kosztował tysiąc, a pełny aż 8,5 tys. dol. To jednak nie zniechęcało potencjalnych złodziei, ponieważ SpyEye dawał im ogromne możliwości, a przy okazji był narzędziem niezwykle łatwym w użyciu. W efekcie Slavik w październiku 2010 roku wycofał się z interesu i przekazał kod źródłowy ZeuSa właśnie Gribodemonowi, chrzcząc go niejako na swojego następcę.

Od tamtego momentu Andriejewicz miał mniej więcej 150 klientów - tak przynajmniej szacuje FBI. Jednym z nich był hacker o pseudonimie „Soldier”, który jest podejrzewany o kradzież 3,2 mln dol. w ciągu zaledwie 6 miesięcy. Z maila Gribodemona wynika, że wiadomości na temat aktualizacji i poprawek do SpyEye wysyłał do mniej więcej 80 osób.

FBI oczywiście szybko zaczęło szukać człowieka odpowiedzialnego za SpyEye. Do pierwszego przełomu doszło w lutym 2011 roku, kiedy to agenci trafili na serwer znajdujący się w Atlancie. Przez niego udało im się trafić do Hamzaja Bendelladja, który okazał się wspólnikiem Gribodemona. Mężczyzna zdalnie zarządzał serwerem, który sterował botnetem składającym się z ponad 200 komputerów z dostępem do 253 banków na terenie Stanów Zjednoczonych. Bendelladja został skazany, ale wciąż trwały poszukiwania twórcy SpyEye.

Kluczem do sukcesu okazali się tzw. biali hackerzy, czyli ludzie, którzy świetnie znają się na swojej robocie, ale umiejętności wykorzystują w słusznym celu.

W tym przypadku FBI zaprosiło do współpracy firmę Trend Micro, w której pracuje aż 1200 osób, które codziennie starają się odkrywać nowe zagrożenia i nas przed nimi chronić. Po zidentyfikowaniu charakterystycznej dla SpyEye sygnatury, pracownikom Trend Micro udało się odnaleźć forum, które bardzo często było odwiedzane przez twórcę trojana oraz jego klientów oraz przejąć kontrolę nad jednym z serwerów C&C. Znalezione tam dane doprowadziły z kolei do człowieka o pseudonimie „bx1”, którym – jak się okazało – był wspominany wcześniej Bendelladja.

Jednak cały czas brakowało konkretnych dowodów, które doprowadziłyby do Gribodemona i zdradziły jego tożsamość. Dlatego też FBI zdecydowało się kupić od niego pakiet SpyEye i zapłacić przy pomocy usługi Liberty Reserve. W rezultacie agenci poznali tożsamość hackera, ale udało im się to zrobić łącząc wiele faktów i nie mając jednego, głównego dowodu.

Co ciekawe, FBI trzymało imię i nazwisko Aleksandra Andriejewicza w tajemnicy przez około 2 lata. Służby czekały aż pojawi się on w jednym z krajów, z którym Stany Zjednoczone mają podpisaną umowę o ekstradycji. Tak stało się w czerwcu 2013 roku, kiedy to mężczyzna znalazł się na… Dominikanie. Miał właśnie lecieć do Rosji, ale został zatrzymany przez policję. Po niby rutynowej kontroli miał polecieć do Rosji, jednak oszukano go i znalazł się na pokładzie samolotu lecącego do USA. Gdy znalazł się już na terenie Wujka Sama, to wystarczyło zakuć go w kajdanki i doprowadzić przed oblicze sądu.

Źródło: Trend Micro, Wired, USA Today

Za: Zaufana Trzecia Strona

Zdjęcie Close-up. Arrested man handcuffed hands at the back pochodzi z serwisu Shutterstock