18 mln przekrętów „na koronawirusa” dziennie. Dane opublikowane przez Google’a rodzą głęboki smutek

Śmiertelnie groźny wirus i pikująca w dół gospodarka to wyraźnie wspaniały czas dla cyberprzestępców. Żerując na naszym strachu i niepewności wykorzystują na gigantyczną skalę bieżący kryzys dla własnego zysku.

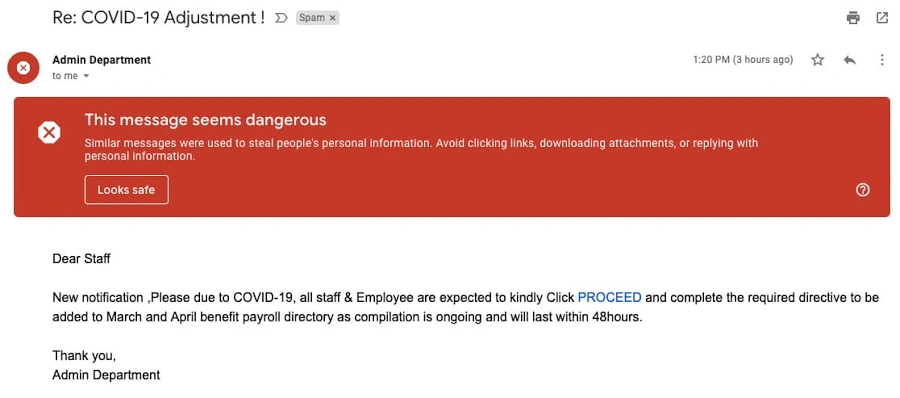

Google, jeden z wiodących dostawców usług poczty elektronicznej na rynku, opublikował dane pochodzące z jego automatycznych mechanizmów bezpieczeństwa. Jak informuje, tylko w ramach usługi Gmail wykrywa i blokuje 100 mln phishingowych wiadomości pocztowych dziennie. 18 mln z nich – zawierających złośliwe oprogramowanie lub łącza do stron wyłudzających dane – miało zachęcić odbiorców do interakcji nawiązując do tematu epidemii COVID-19.

Popularne wśród przestępców praktyki to, między innymi, podszywanie się pod organizacje pożytku publicznego i służby zdrowia, pod Światową Organizację Zdrowia czy pod inne cieszące się autorytetem instytucje i zwracanie uwagi na najświeższe informacje związane z chorobą, czasem lekarstwem czy nawet koniecznością niezwłocznego kontaktu z pogotowiem. Przerażeni możemy bezmyślnie kliknąć w zainfekowany załącznik czy w link do fałszywej witryny. Zdarzają się też fałszywe zbiórki pieniężne kłamiące o jakimś zbożnym celu na rzecz poszkodowanych koronawirusem.

Koronawirus w mailach. Jak się bronić przed złośliwą korespondencją?

Na szczęście usługi pocztowe od wiodących dostawców, takich jak Google czy Microsoft, są bardzo skuteczne w szybkim wykrywaniu niechcianej korespondencji. Wysoka skuteczność nie oznacza jednak całkowitej. Zawsze powinniśmy kierować się metodą ograniczonego zaufania względem wszelkich otrzymanych od nieznajomych nam osób maili. Nie otwierajmy od obcych żadnych załączników ani hiperłączy.

Dodatkowo, rozsądnym jest zadbanie o to, by nasza przeglądarka internetowa lub program pocztowy – w zależności od tego czego używamy do obsługi poczty – była zawsze w najnowszej wersji. Istotna część złośliwej korespondencji wykorzystuje luki bezpieczeństwa, które twórcy przeglądarek zdążyli już załatać.