Poudawajmy przez chwilę, że mam jakieś ważne informacje. To jest system, który pozwala mi je zabezpieczyć

W świetle ostatniej afery z ilością danych gromadzonych przez Facebooka, Messengera i Whatsappa, trudno zaufać popularnym komunikatorom. Nie wiadomo, kto może słuchać. Gdybym miał coś do ukrycia, zdecydowanie wolałbym skorzystać z narzędzia takiego jak T1 Communicator.

O telefonie TAG-T1, będącym kluczowym elementem systemu T1 Communicator, napisał już Piotr Barycki, więc chętnych do poznania telefonu dla ludzi ważnych i mających coś do ukrycia, zapraszam do lektury jego tekstu:

Patrząc na interfejs T1 Communicator, dostarczanego przez firmę SpyShop, można w pierwszej chwili odnieść wrażenie, że to tylko zmodyfikowany Android. Nic bardziej mylnego. To ściśle zintegrowane ze sobą oprogramowanie i sprzęt, zoptymalizowane pod kątem wykorzystania jako bezpieczna platforma komunikacyjna.

Urządzenie wykorzystuje wyłącznie szyfrowane kanały transmisji danych, uniemożliwia przechwycenie komunikacji i zapobiega śledzeniu użytkownika. W razie utraty urządzenia nie sposób się zaś dostać do przechowywanych na telefonie danych. Do T1 Communicator nie możemy nawet włożyć dowolnej karty SIM; tę otrzymujemy wraz z zakupem urządzenia. Zapewnia ona anonimowość użytkownika i bezkosztową transmisję danych w 180 krajach.

Gdybym posiadał jakieś ważne informacje, chciałbym się komunikować przez T1 Communicator.

Na pokładzie smartfona TAG-T1 pracuje system operacyjny 360 Secure OS. Jak sama nazwa wskazuje, zapewnia on bezpieczeństwo z każdej strony, począwszy od uruchamiania telefonu. T1 Communicator włącza się dłużej niż inne smartfony, ale nie dlatego, że jest od nich wolniejszy, ale dlatego, że podczas każdego uruchamiania system analizuje integralność poszczególnych partycji i indywidualne mechanizmy, począwszy od warstwy sprzętowej. Szyfrowany jest nawet Bootloader, więc niemożliwy jest dostęp do smartfona bez jego uruchomienia.

T1 Communicator nie oferuje dostępu do żadnego sklepu z aplikacjami i nie możemy na niego samodzielnie wgrać plików .apk. Aplikacje mogą zostać zainstalowane zdalnie jedynie przez administratora systemu z poziomu panelu zarządzania kontami użytkowników. Każdy klient sam definiuje grupy użytkowników, ustala konto do administrowania nimi i politykę bezpieczeństwa - w tym możliwości instalowania aplikacji.

Aplikacje zainstalowane na smartfonie nie dzielą się ze sobą danymi. Każda aplikacja ma własne, szyfrowane i izolowane środowisko, co uniemożliwia dostęp bez prywatnego klucza i walidacji użytkownika. T1 Communicator w celu zabezpieczenia bibliotek stosuje takie mechanizmy jak SQLCipher, szyfrujące bazy danych aplikacji za pomocą algorytmu AES256.

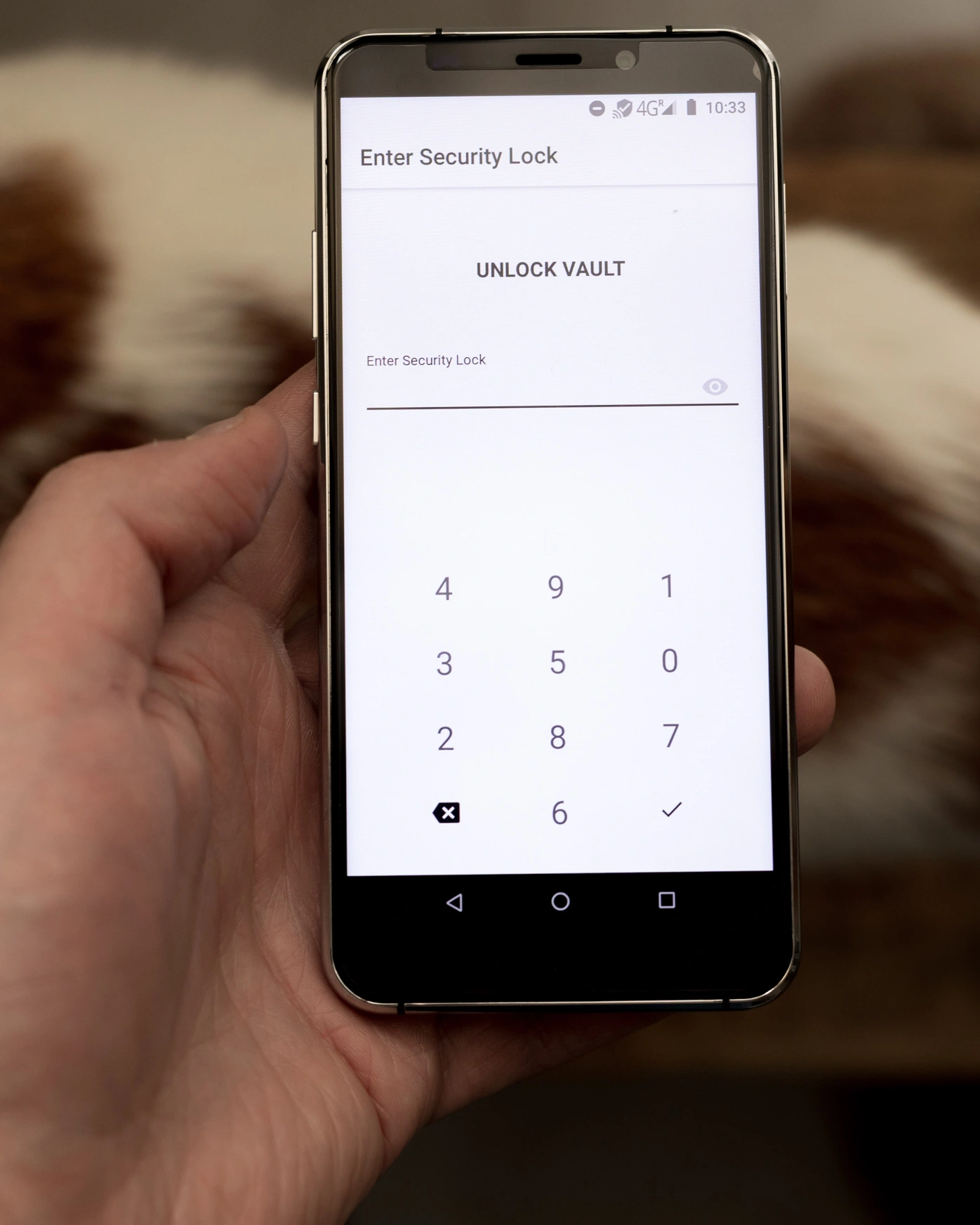

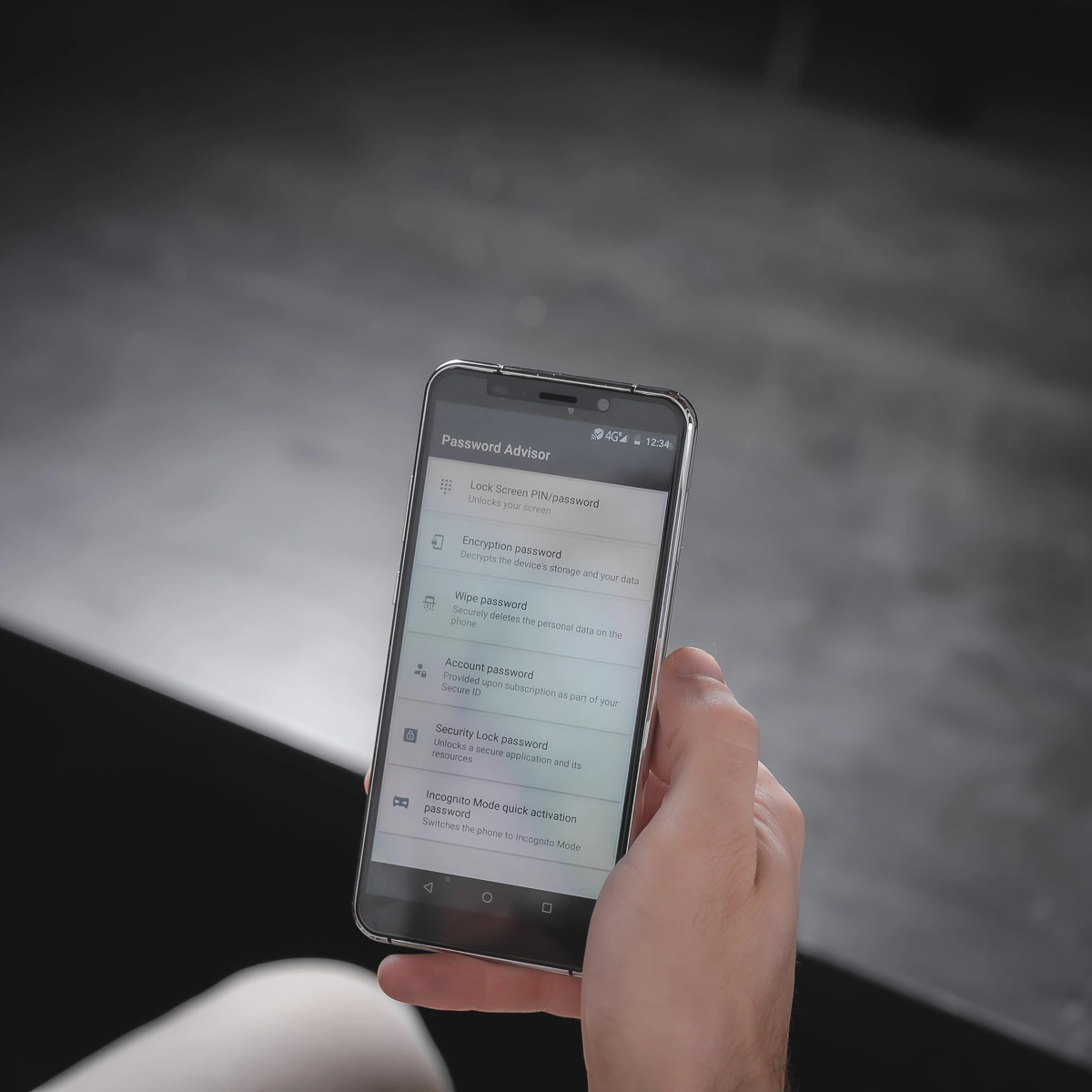

Dane i aplikacje są zaś chronione potrójnym hasłem - osobnym dla magazynu danych, aplikacji i samego systemu operacyjnego. W celu ochrony przed atakami z zewnątrz w 360 Secure OS wbudowany jest także firewall.

Jak rozmawiać przez taki telefon?

Z TAG-T1 nie można sobie ot tak zadzwonić ani ot tak odebrać połączenia. Wszyscy odbiorcy w bazie kontaktów muszą być zatwierdzeni przez operatora, zaś cała komunikacja jest zabezpieczona szyfrowaniem end-to-end, zaś transmisja odbywa się kanałami, których nie można deszyfrować. Dlatego połączenia czy wiadomości mogą być obierane i nadawane wyłącznie przez autoryzowane kontakty.

Jakby tego było mało, nie można sobie ot tak wysłać wiadomości. W momencie próby wysyłki sprawdzane jest, czy odbiorca jest online. Jeśli odbiorca nie jest dostępny, wiadomość nie zostanie wysłana i pozostanie tylko na urządzeniu nadawcy, a wysyłka nastąpi dopiero wtedy, gdy nadawca i odbiorca będą online.

Możemy też wysyłać wiadomości ulegające autodestrukcji. Wybieramy czas, przez jaki wiadomość może być wyświetlana, a po jego upływie wiadomość znika zarówno z urządzenia odbiorcy, jak i nadawcy. Są dwa typy takich wiadomości: TTL (wiadomość zostanie usunięta po zadanym czasie, nawet jeśli nie została odczytana) i FYEO (wiadomość zostaje usunięta dopiero po jej odczytaniu).

W sytuacji krytycznej, gdy zgubimy telefon lub gdy zgubi go jeden z naszych kontaktów, istnieje też możliwość ustawienia predefiniowanej treści wiadomości, po której wysłaniu następuje zdalne wyczyszczenie danych na urządzeniu.

Chat i rozmowy wykorzystują protokoły kryptograficzne Off-the-Record Messaging (OTR) i OMEMO do obsługi komunikacji bezpośredniej, szyfrując czaty grupowe za pomocą algorytmu AES256. Do szyfrowania połączeń głosowych i wideo wykorzystywany jest zaś protokół uzgadniania kluczy ZRTP.

Wszelkie dane i rozmowy transmitowane przez T1 Communicator nie są też przechowywane na serwerze operatora. Ten pośredniczy jedynie w wymianie kluczy i dostępie do kanału komunikacji. Dane przechowywane są wyłącznie na telefonach.

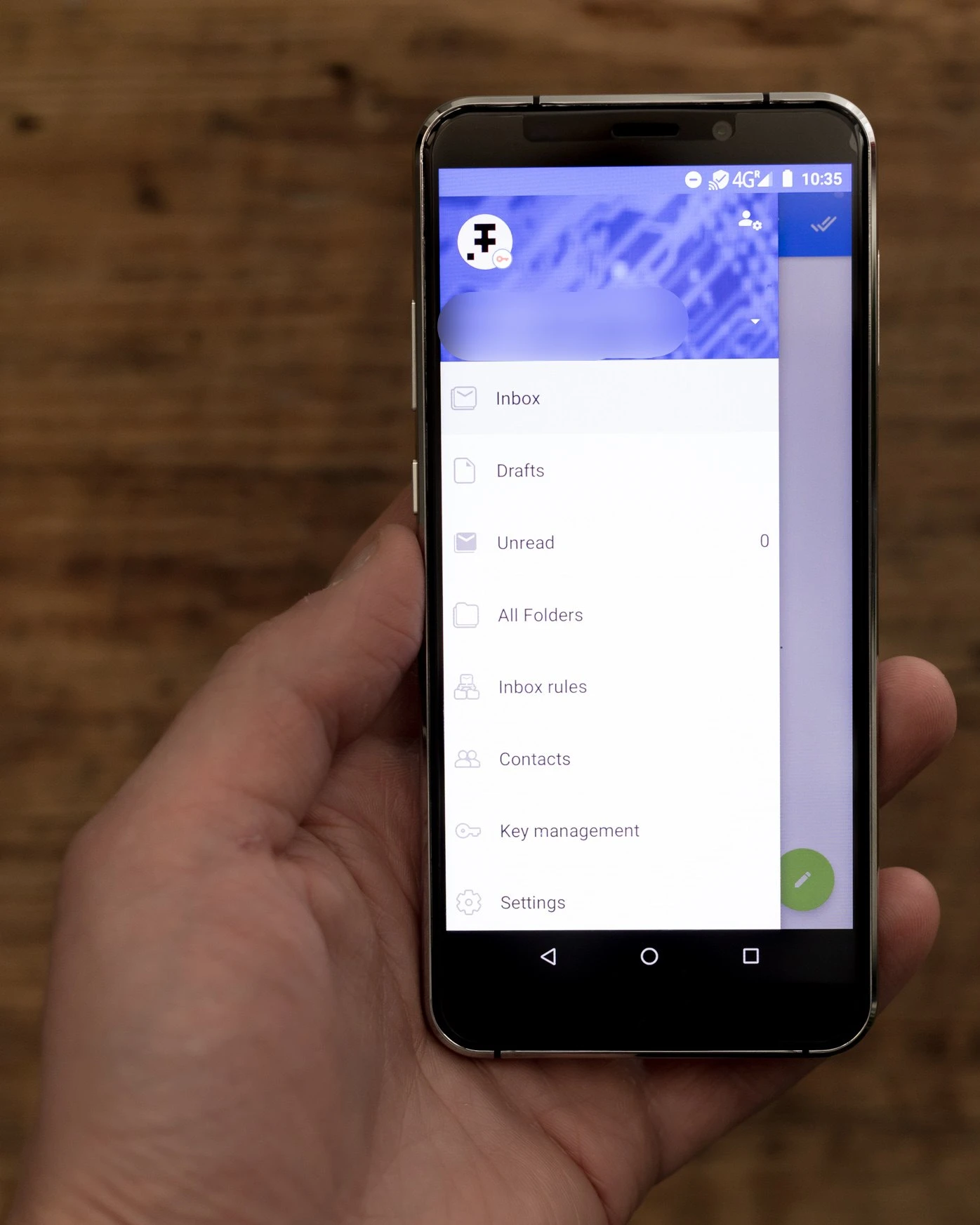

Jeszcze silniejszymi zabezpieczeniami chroniona jest komunikacja e-mail.

Wiadomości, w których mogą się znajdować potencjalnie najbardziej wrażliwe dane, są chronione najsilniejszą dostępną kryptografią. Klient poczty wykorzystuje szyfrowanie AES256 z 4096 bitowymi kluczami autoryzującymi RSA. Tłumacząc to na ludzki język - tego szyfrowania nie są w stanie złamać współczesne komputery.

W przeciwieństwie do czatu i wiadomości głosowych, maile możemy wysyłać także do zewnętrznych odbiorców, choć trzeba mieć świadomość, iż nie będą one zabezpieczone na tak wysokim poziomie co komunikacja między użytkownikami kont systemowych.

Klient poczty posiada wszystkie funkcjonalności, jakich wymagamy od takiego programu – obsługę wielu kont, filtrowanie wiadomości czy zarządzanie folderami. Cała baza danych jest oczywiście szyfrowana i przechowywana w odizolowanym magazynie, niedostępnym z poziomu innych aplikacji.

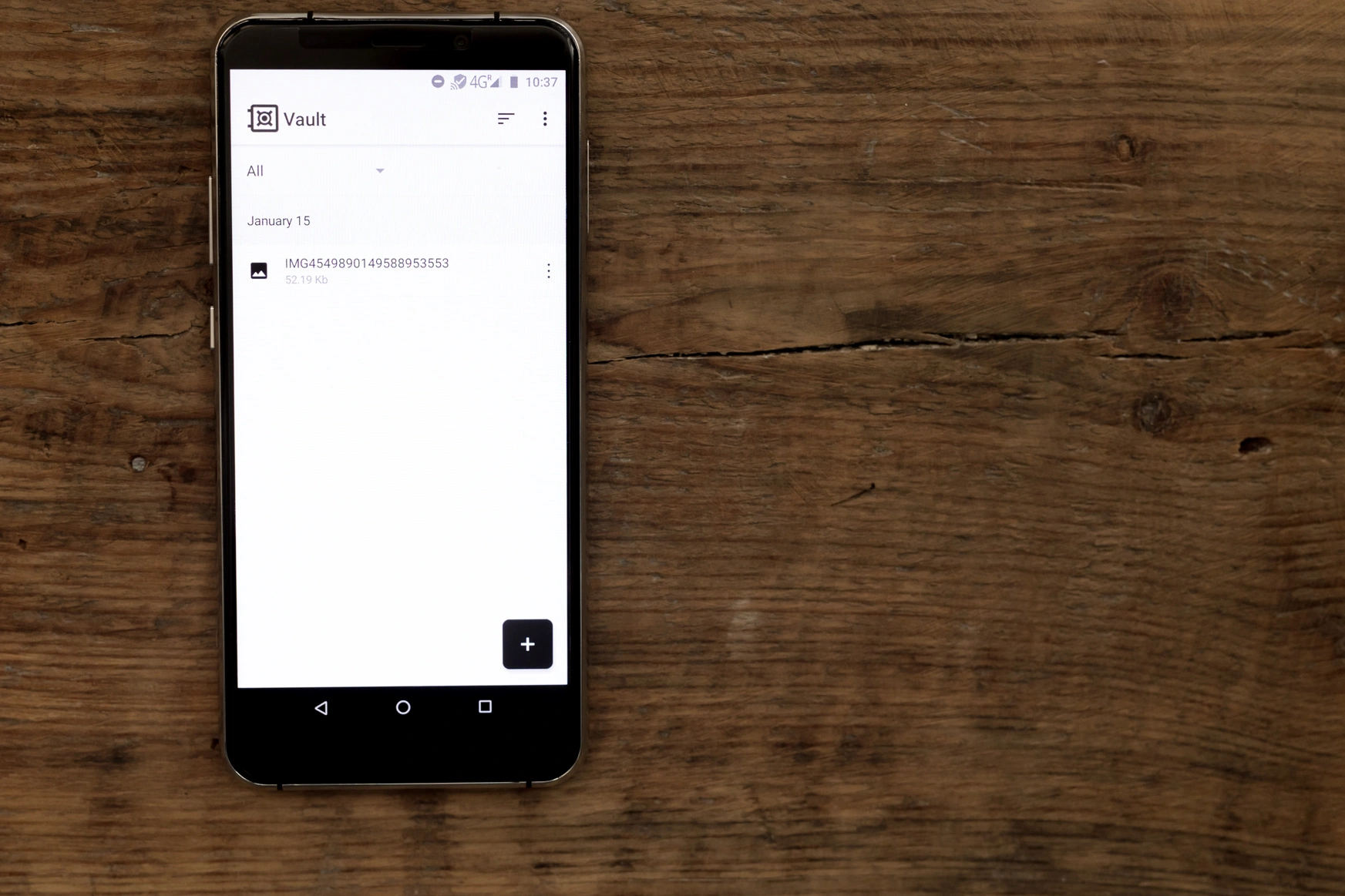

Jeśli jednak chcemy współdzielić wybrane pliki, została w tym celu opracowana osobna aplikacja, która umożliwia do nich dostęp w bezpieczny sposób. Dane w niej przechowywane są zabezpieczone szyfrowaniem XTS z podpisem SHA-512, a w postaci niezaszyfrowanej widoczne są dopiero po zalogowani się do niej hasłem. Wewnątrz aplikacji możemy przechowywać pliki w wielu formatach, zapisywać kopie chatów i maili, tworzyć bezpieczne notatki lub kopię zapasową ustawień, kontaktów czy innych informacji.

Dzięki T1 communicator twoje najważniejsze informacje objęte są możliwie najwyższym stopniem ochrony

Przez ostatni tydzień komunikowałem się z Piotrem Baryckim, który korzysta z drugiego egzemplarza TAG-T1. Wymieniliśmy tam bardzo ważne uwagi, jak np. cennik nowej Skody Enyaq i refleksje na temat absurdalnych cen nieruchomości. Cóż mogę powiedzieć, nie jesteśmy najciekawszymi ludźmi na świecie, a już z całą pewnością nie mamy tajemnic, które wymagałyby tak zaawansowanego szyfrowania.

Gdybyśmy jednak byli bardzo ważnymi ludźmi, wymieniającymi się informacjami, które mogłyby zaważyć na bezpieczeństwie narodowym czy kursach giełdowych spółek, zdecydowanie wolelibyśmy wymieniać się nimi poprzez system T1 Communicator niż przez najnowszego iPhone’a.

Ale T1 Communicator nie jest systemem zarezerwowanym wyłącznie dla bardzo ważnych ludzi. Każdy, kto ceni sobie prywatność i poufność informacji, powinien zainteresować się tym produktem. Bo o prywatność warto dbać, nawet jeśli wydaje się nam, że nie jesteśmy na tyle ciekawymi ludźmi, by próbować cokolwiek ukryć.

*Materiał powstał we współpracy ze sklepem SpyShop.pl