iPhone 17 z niezwykłym zabezpieczeniem. To kompletna nowość

iPhone 17 wprowadza Memory Integrity Enforcement (MIE) - pierwszą na rynku zawsze włączoną ochronę przed błędami pamięci dzięki ścisłej współpracy hardware’u i software’u, bez kompromisu w wydajności.

Apple od lat rozwija technologie zapobiegające atakom wykorzystującym błędy pamięci, a Memory Integrity Enforcement to kulminacja ponad pięcioletniego skoordynowanego wysiłku inżynieryjnego. MIE łączy w sobie zaawansowane alokatory pamięci - jak kalloc_type czy xzone malloc - z rozszerzeniem Enhanced Memory Tagging Extension (EMTE) działającym w trybie synchronicznym. Dzięki temu każde przekroczenie granicy bufora czy próba użycia zwolnionego obszaru pamięci natychmiast powoduje przerwanie działania procesu, zanim złośliwy kod zdąży nabroić.

Implementacja EMTE wymagała zmian zarówno w chipach A19/A19 Pro, jak i w systemach iOS 17 oraz nowszych. Apple rozwiązało słabości oryginalnego ARM MTE wprowadzając specyfikację EMTE z wymuszonym, zawsze włączomym tag checkingiem oraz ochroną poufności tagów pamięci przez mechanizmy typu Secure Page Table Monitor. Cały ten ekosystem został zaprojektowany tak, by nie odczuć go w codziennym użytkowaniu - kontrola tagów odbywa się dyskretnie, a optymalizacje alokatorów minimalizują narzut wydajnościowy.

To też jest ciekawe:

Jak działa Memory Integrity Enforcement?

Memory Integrity Enforcement opiera się na trzech filarach:

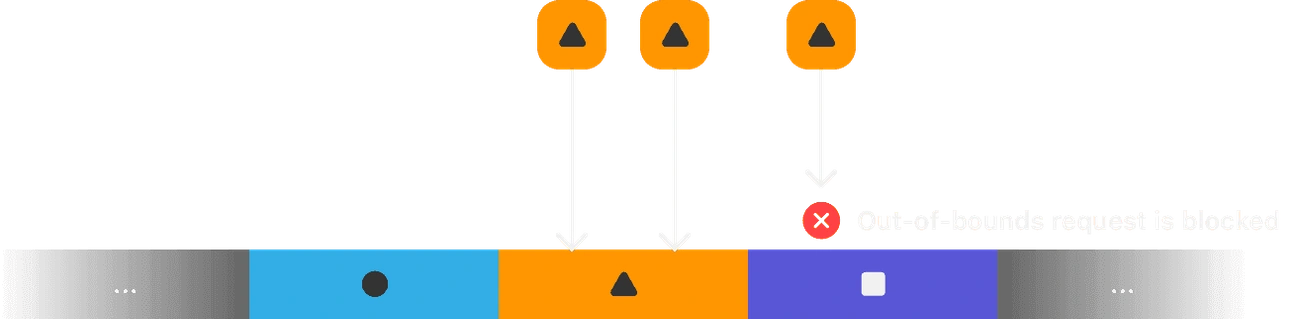

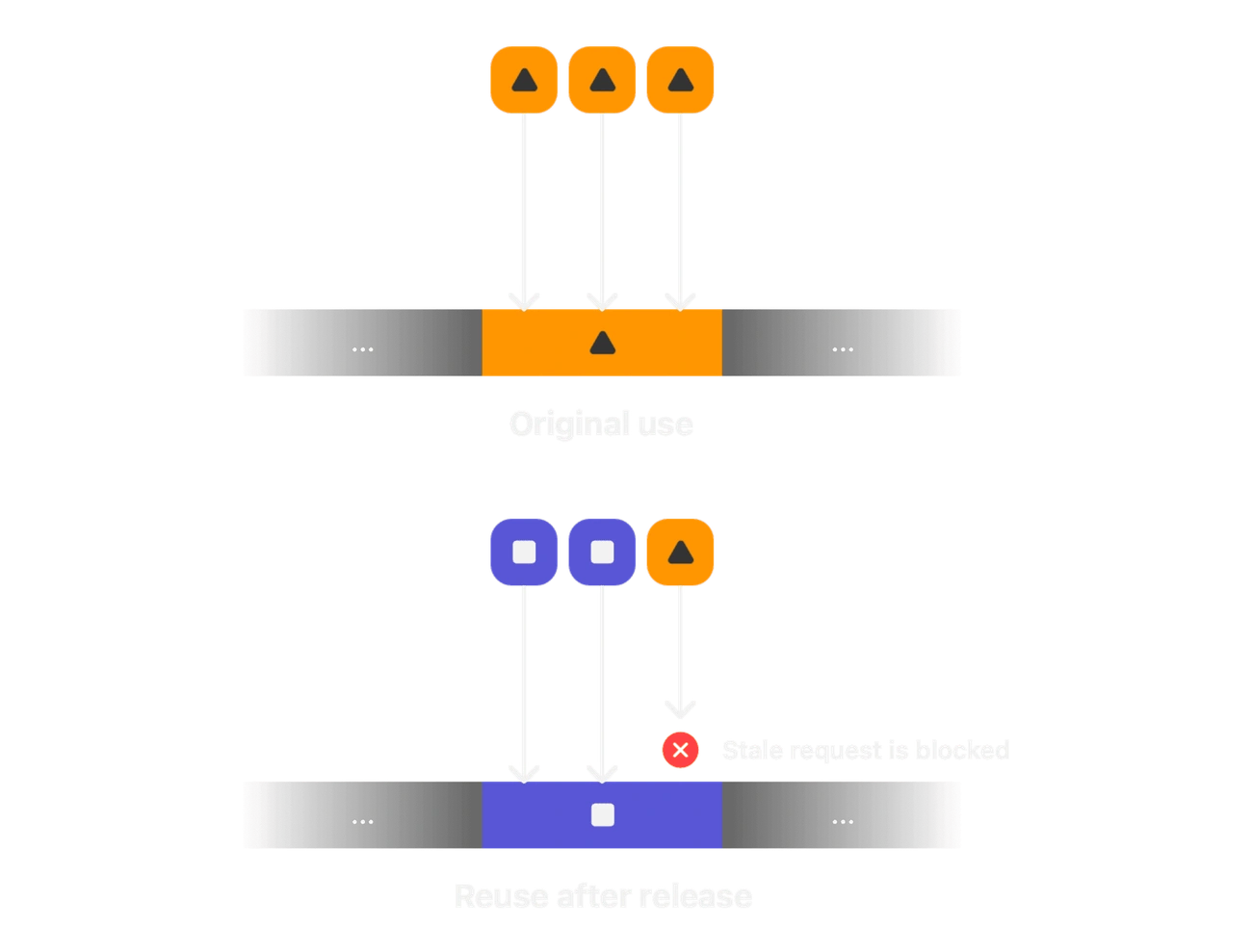

- Bezpieczne alokatory pamięci. Kalloc_type w jądrze i xzone malloc w przestrzeni użytkownika wykorzystują informacje o typie danych, aby umieszczać alokacje w osobnych sekcjach pamięci, co zniechęca do tworzenia nakładających się struktur potrzebnych dla exploitów. Dzięki temu atakujący musi mierzyć się z rozdzieleniem typów już na poziomie strony pamięci (16 KB), co utrudnia zarówno przepełnienia bufora, jak i use-after-free.

- Enhanced Memory Tagging Extension (EMTE). Każda mała alokacja otrzymuje sekretne tagi. Próba odczytu lub zapisu do pamięci z niepoprawnym tagiem kończy się natychmiastowym błędem, a system może zareagować i zamknąć aplikację. Apple wymusiło synchroniczne sprawdzanie tagów - nie ma momentów, w których atak by przeszedł niezauważony.

- Tag Confidentiality Enforcement. Chroni przed ujawnieniem tagów atakami bocznymi i spekulacyjnymi. Nowatorskie rozwiązania działają bez drastycznego spadku wydajności, a częste ponowne seedowanie generatora pseudolosowego uniemożliwia przewidzenie tagów.

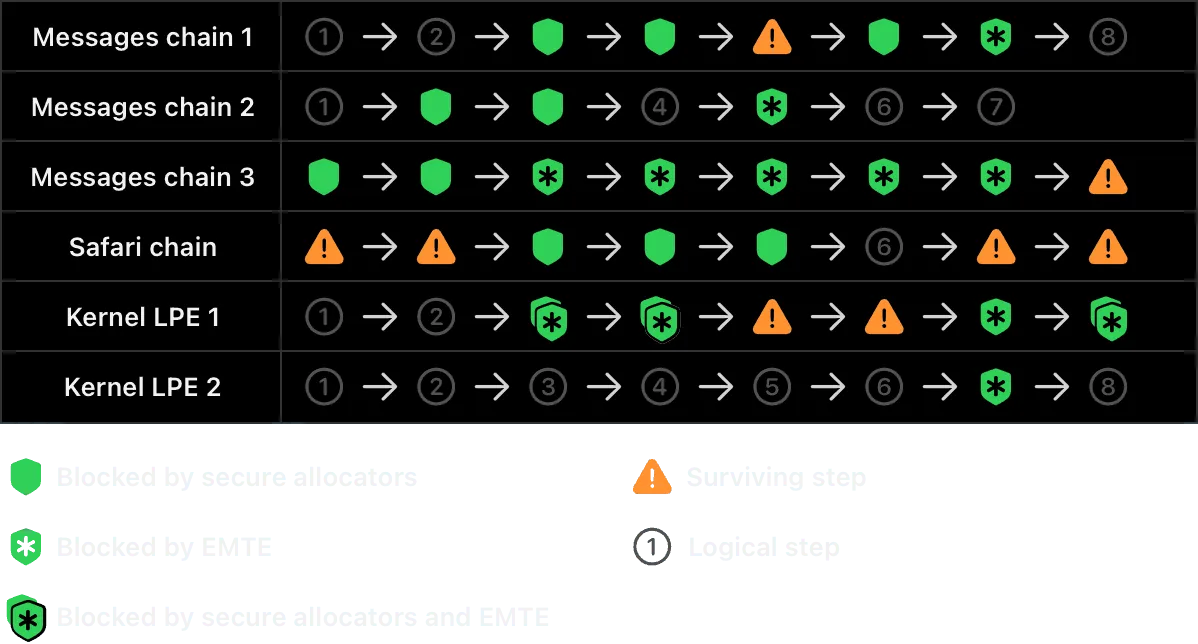

Dodatkowo Apple zaangażował swój zespół ofensywny już od 2020 r. - programowali oni i testowali realne łańcuchy exploitów na prototypach dopóki MIE nie zniweczyło niemal każdego znanego ataku. Dzięki temu nowy mechanizm bezawaryjnie blokuje luki stosowane przez komercyjne spyware, nawet te o poziomie finansowania państwowego.

Dlaczego to ważne?

Choć iOS co prawda od lat cieszy się reputacją niezdobytej twierdzy przeciw malware tak Memory Integrity Enforcement podnosi poprzeczkę jeszcze wyżej, skupiając się na najbardziej zaawansowanych atakach - tych, które trafiają w nieliczne, zaawansowane cele. Dla przeciętnego użytkownika zabezpieczenia te są niewidoczne, ale entuzjaści docenią, że Apple inwestuje ogromne zasoby w ochronę przed spyware’em, zamiast uciekać się do kompromisów. W Xcode już teraz można włączyć opcje Enhanced Security, by testować EMTE w swoich aplikacjach.

Apple precyzyjnie zaplanowało, gdzie i jak wdrożyć EMTE - głównie dla mniejszych alokacji, których alokatory programowe nie pokrywały. Dzięki temu kontrola tagów jest wyważona i ukierunkowana tam, gdzie przynosi największe korzyści bezpieczeństwa, a narzut na CPU i pamięć jest minimalny. Architektura Apple Silicon w A19/A19 Pro została dostrojona do obsługi synchronicznej kontroli tagów, co pozwala utrzymać płynność systemu nawet przy maksymalnym obciążeniu.

iPhone 17 i iPhone Air stanowią pierwsze urządzenia z zawsze włączonym, synchronicznym EMTE, bezbłędną ochroną tagów i zaawansowanymi alokatorami, które razem skutecznie niweczą najbardziej wyrafinowane exploit chainy. Oznacza to spokój i pewność, że Apple po raz kolejny wyznacza standardy bezpieczeństwa nie rezygnując z topowej wydajności.