Rosjanie się nie certolą. Tak Moskwa przenika do ambasad

Rosyjscy hakerzy z grupy Turla wykorzystują lokalnych dostawców internetowych, by szpiegować zagraniczne ambasady w Moskwie. Microsoft ujawnił szczegóły kampanii, w której FSB instaluje złośliwe oprogramowanie pod przykrywką antywirusa Kaspersky.

Rosyjska Federalna Służba Bezpieczeństwa (FSB) po raz kolejny udowadnia, że w kwestii cyberszpiegostwa nie ma sobie równych. Najnowsze ustalenia zespołu Microsoft Threat Intelligence naświetlają niezwykle wyrafinowaną operację, w której grupa hakerska znana jako Secret Blizzard (lub Turla) wykorzystuje rosyjską infrastrukturę internetową do penetracji systemów obcych placówek dyplomatycznych.

Secret Blizzard to nie byle jaka grupa cyberprzestępców. To elitarna jednostka działająca na rzecz Centrum 16 FSB od co najmniej 2004 r., a niektórzy eksperci sugerują, że jej korzenie sięgają jeszcze głębiej - aż do legendarnych ataków Moonlight Maze z końca lat 90. Przez lata grupa ta ugruntowała swoją pozycję jako jeden z najbardziej wyrafinowanych graczy na scenie cyberszpiegostwa, zasłynąwszy między innymi z ukrywania komunikacji malware'u w łączach satelitarnych czy przejmowania operacji innych hakerów w celu zamaskowania własnych działań.

Czytaj też:

Jak działa nowa metoda szpiegowska

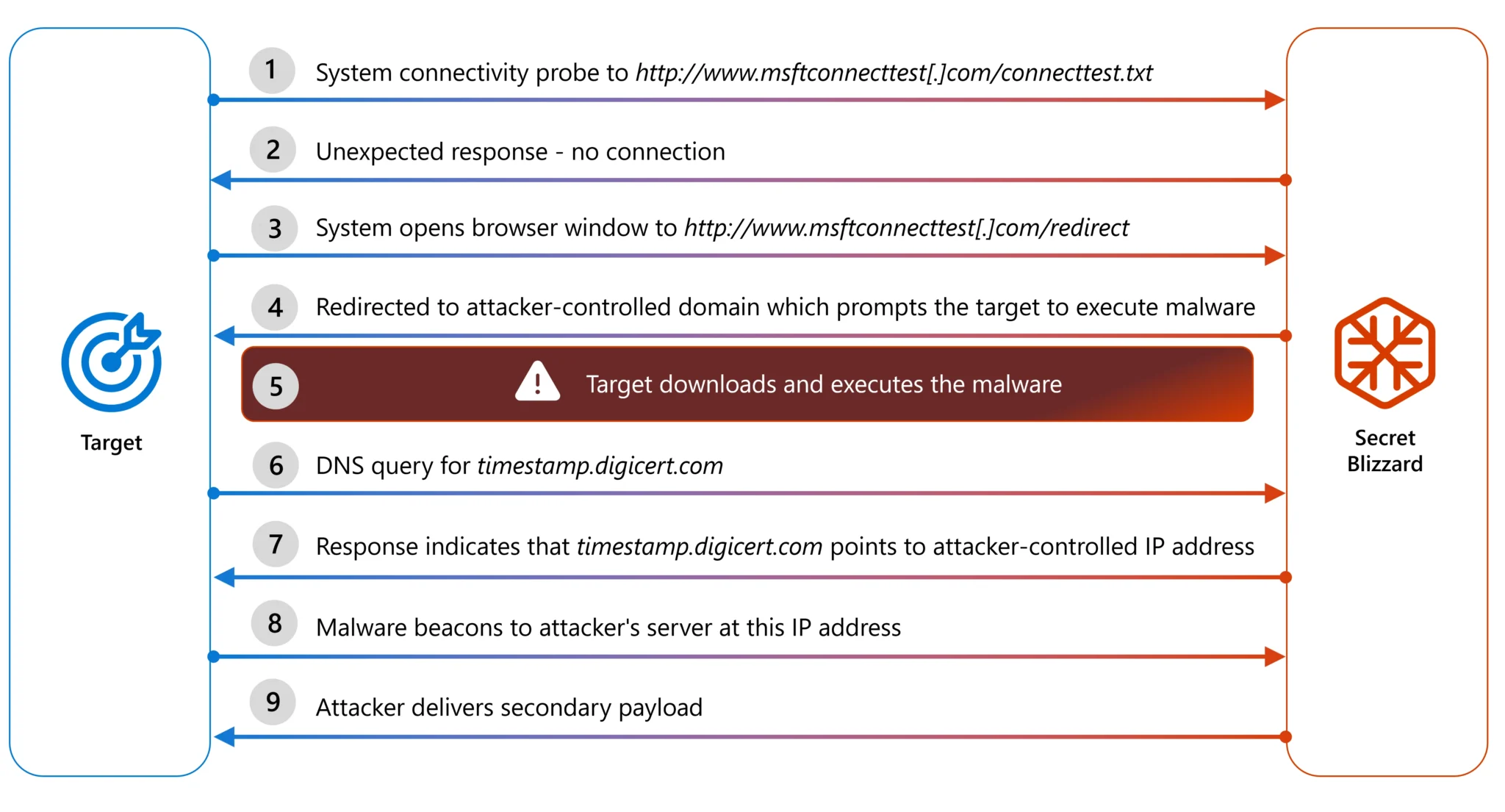

Tym razem Secret Blizzard posunęła się jeszcze dalej, wykorzystując coś, co Microsoft nazwał atakiem adversary-in-the-middle na poziomie dostawców usług internetowych. W praktyce oznacza to, że hakerzy przejmują kontrolę nad ruchem internetowym już u źródła - w infrastrukturze rosyjskich ISP.

Operacja opiera się na wykorzystaniu prawnie usankcjonowanego systemu podsłuchowego SORM (System for Operative Investigative Activities), który wymaga od wszystkich rosyjskich dostawców telekomunikacyjnych instalacji specjalnego sprzętu monitorującego kontrolowanego przez FSB. SORM, którego korzenie sięgają jeszcze czasów KGB, pozwala służbom bezpieczeństwa na bezpośredni dostęp do ruchu telekomunikacyjnego bez wiedzy samych dostawców usług.

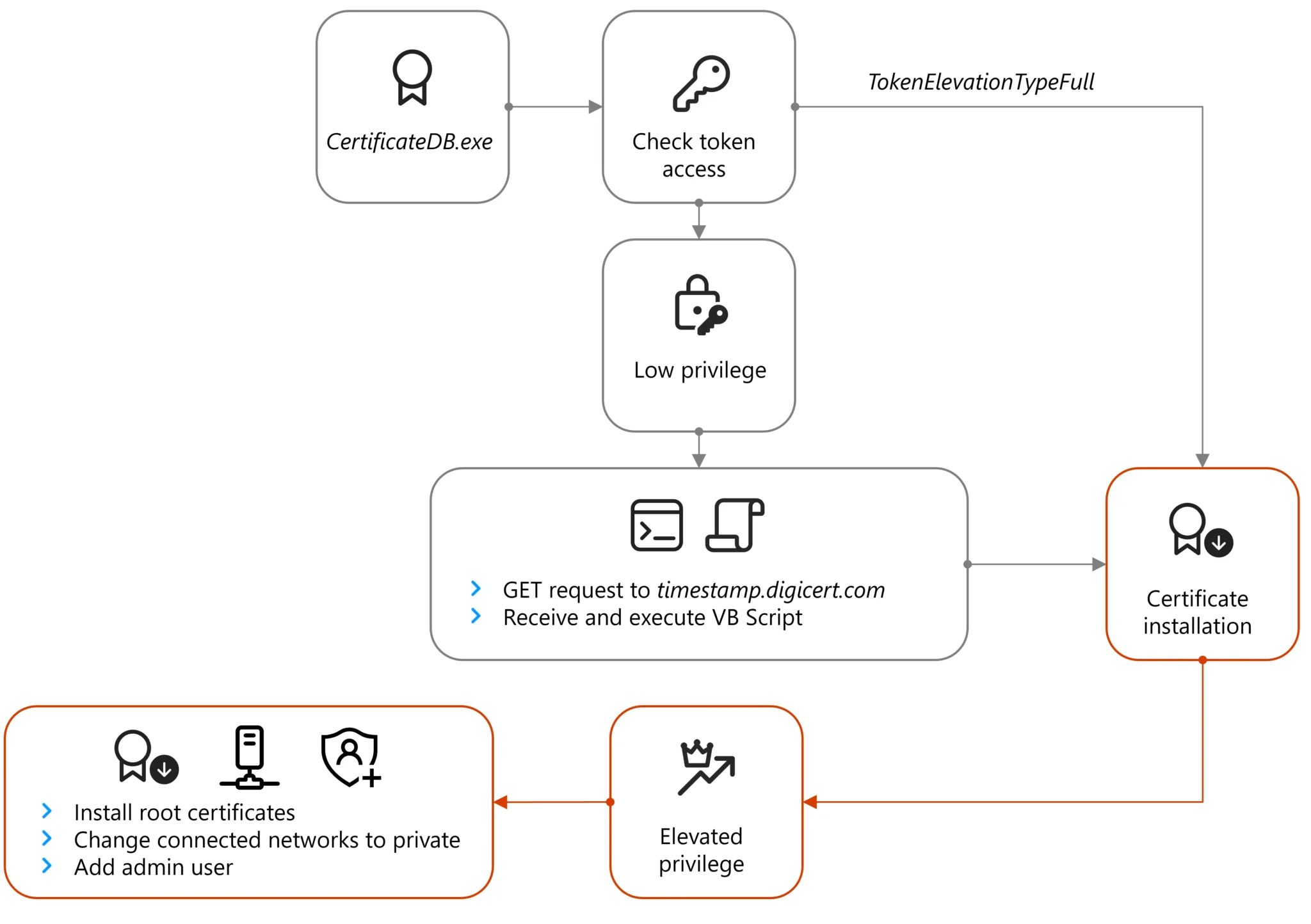

Centralnym elementem nowej kampanii jest złośliwe oprogramowanie o nazwie ApolloShadow, które hakerzy dystrybuują w niezwykle podstępny sposób. Malware ten podszywa się pod instalator antywirusowego oprogramowania Kaspersky, wykorzystując zaufanie użytkowników do marki znanej na całym świecie.

ApolloShadow to znacznie więcej niż zwykły trojan. Po zainstalowaniu malware instaluje fałszywe certyfikaty główne TLS, które skutecznie wyłączają szyfrowanie połączeń internetowych ofiary. W praktyce oznacza to, że cała aktywność online dyplomatów - od przeglądania stron internetowych po logowanie do poufnych systemów - staje się czytelna dla rosyjskich służb.

Proces infekcji jest przemyślany do ostatniego szczegółu. Secret Blizzard przekierowuje urządzenia docelowe przez fałszywy portal zatwierdzający połączenie internetowe (znany z hoteli i lotnisk), który automatycznie uruchamia Windows Connectivity Status Indicator. Kiedy system próbuje sprawdzić połączenie internetowe wyświetla się komunikat o błędzie certyfikatu zachęcający użytkowników do zainstalowania niezbędnej aktualizacji.

Kampania aktywna od co najmniej lutego ubiegłego roku stanowi poważne zagrożenie dla zagranicznych ambasad, jednostek dyplomatycznych i innych wrażliwych organizacji działających w Moskwie. Choć Microsoft nie ujawnił które konkretnie ambasady zostały zaatakowane tak skala operacji sugeruje systematyczne podejście do zbierania wywiadowczego.

Kampania Secret Blizzard pokazuje, jak bardzo ewoluowały metody państwowego cyberszpiegostwa. Wykorzystanie własnej infrastruktury państwowej do przeprowadzania ataków na poziomie ISP to nowa jakość w rosyjskich operacjach wywiadowczych. Microsoft zaleca organizacjom działającym w Rosji kierowanie całego ruchu przez szyfrowane tunele lub korzystanie z alternatywnych, satelitarnych dostawców internetowych niekontrolowanych przez rosyjską infrastrukturę. Dla dyplomatów i innych pracowników zagranicznych placówek w Moskwie oznacza to konieczność przemyślenia podstawowych zasad cyberbezpieczeństwa.