Gra Doom na drukarce, śmieszne komunikaty na znakach drogowych...

Czy za wyciek poufnych danych firmowych może odpowiadać… drukarka? Na to pytanie odpowiedzieli eksperci podczas IT Future EXPO.

IT Future EXPO to branżowe targi, podczas których eksperci do spraw bezpieczeństwa pokazali, jak łatwo można pokonać firmowe systemy bezpieczeństwa. Okazuje się, że nie trzeba mieć specjalistycznej wiedzy, by przechwycić dane, które teoretycznie nie mogły ujrzeć światła dziennego.

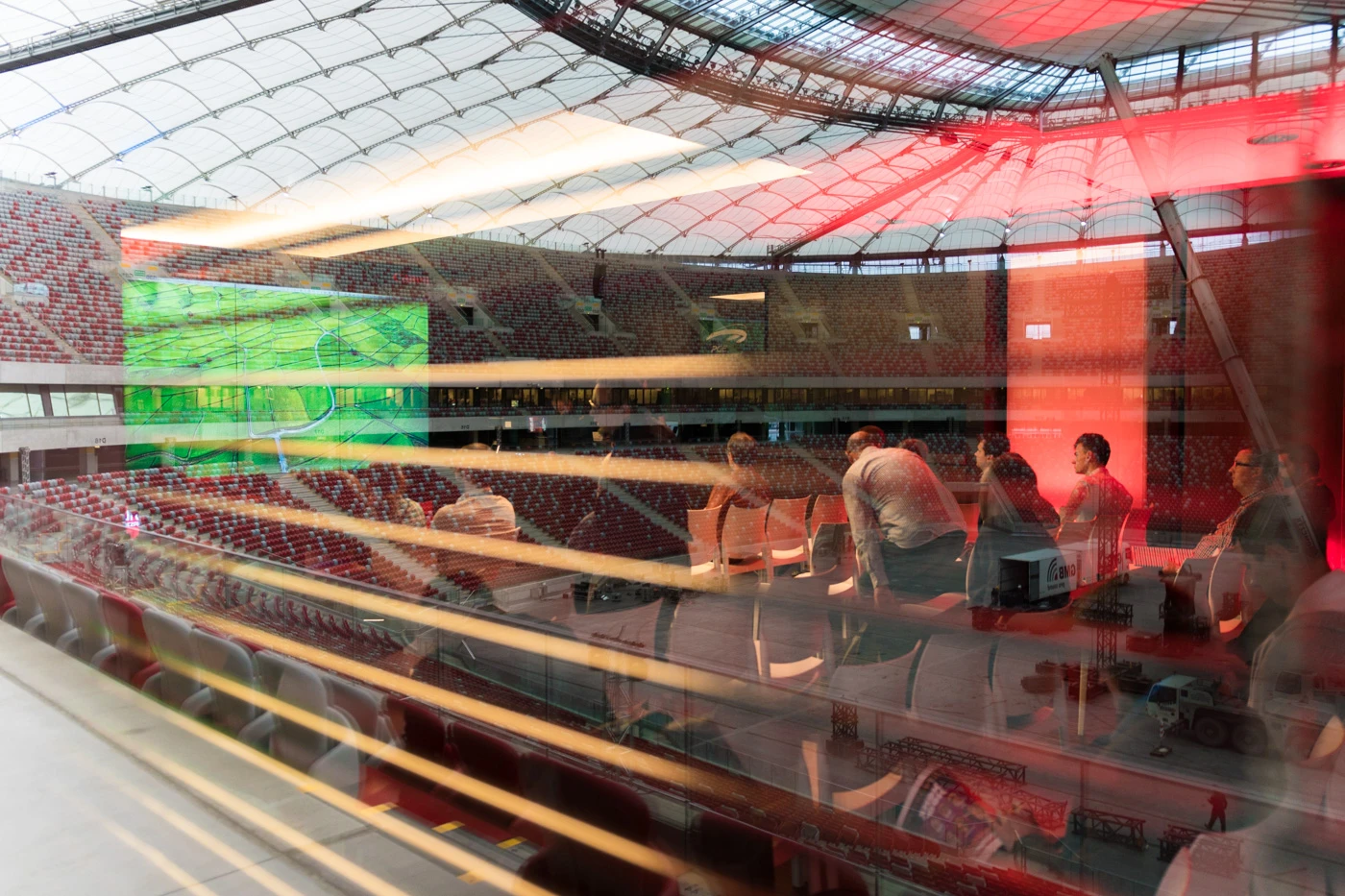

Na Stadionie Narodowym, gdzie odbyła się impreza, wystawcy pokazywali nowe rozwiązania poprawiające bezpieczeństwo w firmach. Równolegle do targów trwała część wykładowa, gdzie można było zasięgnąć wiedzy ekspertów.

Jednym z kluczowych punktów programu był panel dyskusyjny prowadzony przez Przemka Pająka. Jego rozmówcy - Patryk Wąsowicz z Canon Polska, Konstanty Młynarczyk z Chipa i Jakub Mrugalski z Niebezpiecznik.pl - przekonywali, że…

„Twoja firma jest tak bezpieczna, jak twoje drukarki”.

Taki tytuł nosiła debata, w której Jakub Mrugalski z Niebezpiecznika podkreślał, że musimy zmienić sposób myślenia o drukarkach. Dziś urządzenia wielofunkcyjne to w zasadzie komputery z własnym systemem operacyjnym. Można do nich zaaplikować złośliwy kod, który namiesza w firmie.

Konstanty Młynarczyk przytoczył słowa Kevina Mitnicka mówiące o tym, że najłatwiej hakuje się nie sprzęt, a ludzi. Dzisiejszy haker nie musi być przysłowiowym geekiem zamkniętym w piwnicy. Może to być świetnie zorientowaną socjologicznie osobą, która doskonale wie, gdzie nacisnąć, by otrzymać potrzebną informację.

Przyczyną wycieków może być też zwykłe lenistwo.

Konstanty Młynarczyk pokazał to poprzez ciekawą anegdotą z czasów korporacyjnych. Do obsługi wspólnej drukarki biurowej był potrzebny login i hasło, oddzielne dla każdego pracownika. Logowanie się po kilka razy dziennie było męczące, dlatego pracownicy stworzyli wspólny prosty login i krótkie hasło. Tym samym przekreślili firmowy system zabezpieczeń.

- W takim razie jak poradzić sobie z czynnikiem ludzkim? - zapytał Przemek Pająk, na co Patryk Wąsowicz z firmy Canon odpowiedział, że pierwszym ważnym czynnikiem jest zabezpieczenie użytkowników przed pomyłkami i wdrożenie sprawnego systemu kontroli treści, będącego częścią składową systemu obiegu dokumentów. Druga sprawa to ułatwienie procesów autoryzacji i redukcja ich czasochłonności do minimum.

Inny przyziemnym problemem jest wysyłanie skanów dokumentów na maile obsługiwane przez serwery zewnętrzne, poza systemem firmy.

Trzeba wdrożyć spójną architekturę, a wtedy nawet dokument papierowy da się rozpoznać i określić, kto go udostępnił. Takie rozwiązania ma już w ofercie Canon, który bardzo przykłada się do zapewnienia bezpieczeństwa swoim klientom.

Canon jest trzecią firmą w Stanach Zjednoczonych pod względem liczby rejestrowanych patentów.

Drukarki są podłączone do sieci, więc jak minimalizować ryzyko?

Na to pytanie Przemka Pająka odpowiedział Jakub Mrugalski, który podkreślił, że firmy czasami nie wiedzą, że ich drukarki są podłączone do internetu. Często w zupełności wystarczyłaby odcięta sieć lokalna. Do tego admini nie zmieniają podstawowych loginów i haseł do systemów, przez co te dane można znaleźć w dokumentacji urządzeń.

- W takim razie, czy firma rzeczywiście jest tak bezpieczna, jak jej drukarki? - zapytał na koniec Przemek Pająk.

- Tak, a do tego w dzisiejszej gospodarce motorem są dane. Powinniśmy je chronić - odpowiedział Wąsowicz.

- Oczywiście - wtórował Mrugalski - i to nie tylko kiedy drukarki są podłączone do internetu. Po włamaniu do jednego komputera można użyć drukarki jako punktu przesiadkowego.

- Przyzwyczajajmy się do zabezpieczania drukarek. Uczymy się tego, bo za chwilę będziemy zabezpieczać lodówki i pralki - zakończył Młynarczyk.

Za zamkniętymi drzwiami odbył się też wykład „Wszystko można zhackować” przeprowadzony przez Niebezpiecznika i firmę Canon.

Na samym końcu czerwonego dywanu gości witał samuraj i kobieta ubrana w tradycyjne japońskie kimono. Wstęp na wykład był możliwy po okazaniu wejściówki, którą mogła dostać tylko wąska grupa zainteresowanych. Sala szybko się wypełniła, a dwugodzinny wykład prowadził Jakub Mrugalski z Niebezpiecznika.

Specjalistyczny wykład rozpoczął się od pokazania obiektów, o których nie pomyślelibyśmy, że mogą być podłączone do internetu. Przykładem był… znak drogowy. Sieć znaków z wyświetlaczami stała się celem hakerów i okazała się mieć bardzo słabe zabezpieczenia. Na szczęście skończyło się na wyświetleniu żartobliwych tekstów na znakach, ale konsekwencje włamania mogły być znacznie poważniejsze.

Inny sprzęt, na który nie zwracamy szczególnej uwagi to np… żarówka sterowana z poziomu smartfona.

Banalny gadżet za małe pieniądze. Mało kto wie, że taka żarówka może przechowywać hasło do sieci Wi-Fi. Wystarczy ją wykręcić, podłączyć się do niej, a dostęp do sieci będziemy mieli jak na dłoni.

Nie mniej ciekawa była część dotycząca drukarek. Mrugalski pokazał drukarkę, na którą wgrano… pełną wersję Dooma, w którą można grać przyciskami na panelu. Sztuka dla sztuki? Bynajmniej. To pokaz tego, że urządzenia wielofunkcyjne stały się komputerami. Skoro można na nich zainstalować Dooma, można też wgrać dowolne oprogramowanie, które wykradnie dane.

Na scenie zaprezentowano też narzędzia do monitorowania aktywnych urządzeń IoT na świecie. Można znaleźć konkretne urządzenie z poziomu ogólnodostępnej strony, która wyszukuje sprzęty IoT tak samo, jak Google wyszukuje witryny internetowe. Do czego może się to przydać? Załóżmy, że hakerzy odkrywają lukę w zabezpieczeniach Smart TV marki X. Lokalizację aktywnych telewizorów X na całym świecie można podejrzeć w czasie rzeczywistym. Prostota tego rozwiązania jest przerażająca.

To właśnie z takich względów warto dbać o bezpieczeństwo danych, zwłaszcza w firmie. Canon pokazał, że w swoich urządzeniach drukujących stosuje maksymalnie bezpieczne rozwiązania. Sprzęt to jednak połowa sukcesu, bo równie ważna jest świadomość i edukacja klientów.