Mówią, że nic go nie złamie. Ten komunikator ma być odporny na komputery kwantowe

Protokół Signal używany przez komunikator o te samej nazwie został uaktualniony o nowy zestaw zabezpieczeń. Twórcy mówią, że to dopiero początek - ale ich celem jest uodpornienie Signala na próby łamania jego szyfrowania przez komputery kwantowe, które ludzkość prawdopodobnie wkrótce ujarzmi.

Nawet najlepsze mechanizmy szyfrujące są teoretycznie łatwe do złamania. Używamy przy tym słowa teoretycznie, bowiem w praktyce łamanie niektórych kluczy szyfrujących zajęłoby tradycyjnym komputerom setki, może nawet tysiące lat (w zależności od dysponowanej mocy obliczeniowej i sile szyfrowania). Nie ma tak cennej informacji, by ktoś mógł tyle czekać. Dlatego też szyfrowanie jest uznawane za skuteczną metodę zabezpieczania danych.

To jednak się zmieni w momencie, gdy ludzkość ujarzmi potencjał komputerów kwantowych. Na dziś rzeczone komputery są wynalazkami na bardzo wczesnym etapie rozwoju i, nie licząc badań nad nimi samymi, ich użyteczność jest w najlepszym razie ograniczona. Można jednak zakładać, że to w przewidywalnej przyszłości się zmieni, a tego rodzaju komputery są niezwykle skuteczne w łamaniu szyfrowania. To, co klasycznemu komputerowi w kryptografii zajmuje długie lata, dla komputera kwantowego bywa bardzo prostą operacją.

Co warto wiedzieć o ochronie prywatności i danych?

Signal to komunikator gwarantujący pełne bezpieczeństwo i prywatność. Wkrótce również przed podsłuchiwaniem za pośrednictwem komputerów kwantowych.

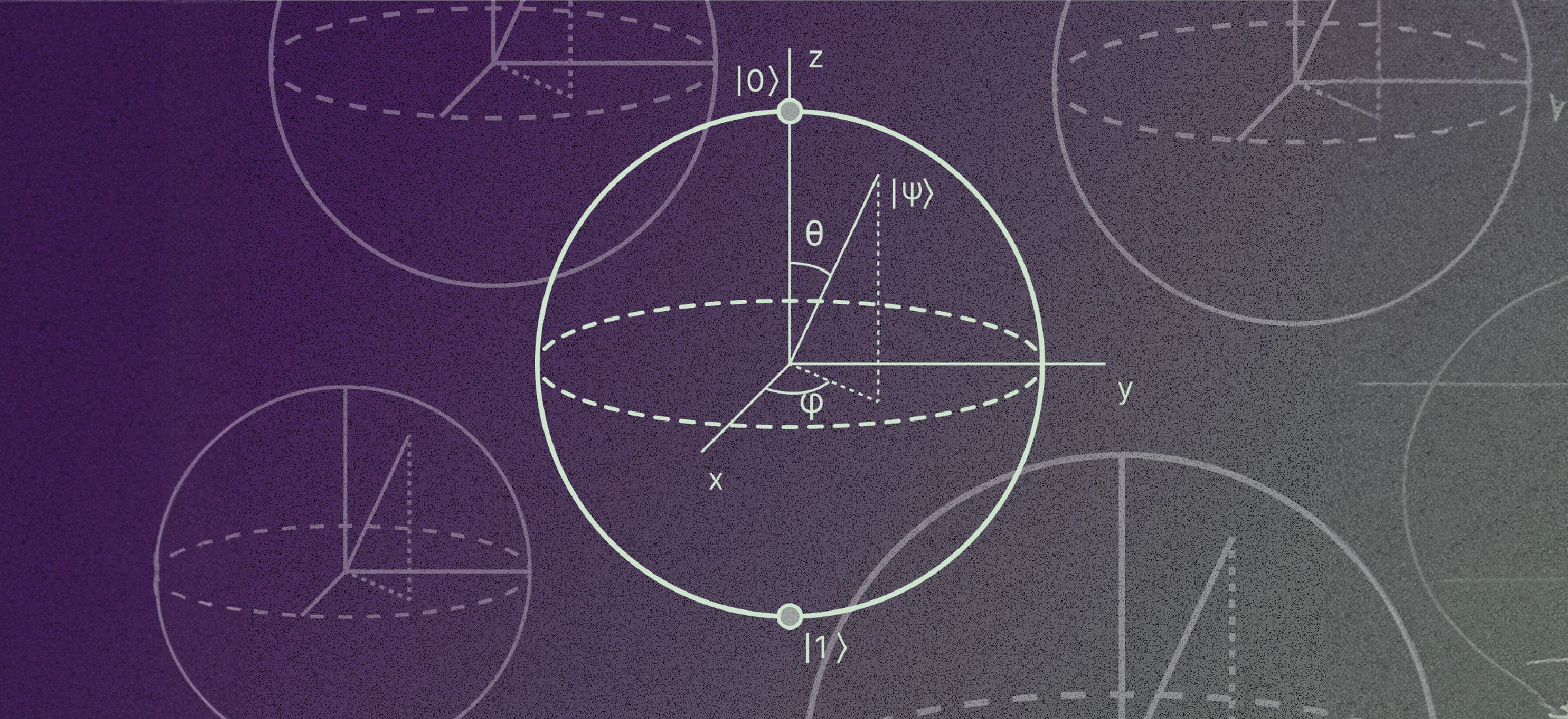

Wykorzystywany w ramach Signal Protocol podprotokół X3DH (ang. Extended Triple Diffie-Hellman) to protokół uzgadniania kluczy szyfrujących, który umożliwia dwóm stronom ustanowienie wspólnego sekretnego klucza na podstawie kluczy publicznych. X3DH zapewnia poufność wsteczną i zaprzeczalność kryptograficzną.

X3DH jest zaprojektowany dla scenariuszy asynchronicznych, w których jedna strona jest offline, ale opublikowała pewne informacje na serwerze. Druga strona chce wykorzystać te informacje do wysłania zaszyfrowanych danych do pierwszej, a także ustanowić wspólny sekretny klucz do przyszłej komunikacji. Protokół X3DH wykorzystuje funkcje kryptograficzne takie jak krzywe eliptyczne X25519 lub X448, funkcje skrótu SHA-256 lub SHA-512, algorytm HKDF i podpis XEdDSA.

Teraz został uaktualniony o PQXDH (ang. Post-Quantum Extended Diffie-Hellman). Zapewnia on poufność wsteczną i zaprzeczalność kryptograficzną w obliczu potencjalnych ataków kwantowych, ale w tej wersji protokołu nadal opiera się na trudności problemu logarytmu dyskretnego do wzajemnej uwierzytelniania. Nie gwarantuje więc pełnego bezpieczeństwa przed atakami z wykorzystanie kwantowych komputerów, stanowiąc dopiero pierwszą warstwę ochrony, potencjalnie spowalniającą atak.

Za Signal Protocol nie stoi żaden konkretny podmiot. To otwartoźródłowa technologia, rozwijana przez chętnych pasjonatów z całego świata. Uważa się, że to kolejny z jej atutów - nikt nie chce na niej zarobić, nikt więc nie szuka jak nagiąć zasady i dla zysku naruszyć prywatność jej użytkowników. Signal Protocol używany jest przez komunikator Signal, który Spider’s Web stanowczo poleca - jest dostępny na wszystkie popularne urządzenia i prosty w obsłudze, wykorzystując numery telefonów jako identyfikatory użytkownika. Otwartoźródłowy charakter protokołu umożliwia jego wykorzystanie w innych usługach - z czego skorzystali WhatsApp (w trybie bezpiecznej rozmowy) i Google Wiadomości (do wiadomości RCS).